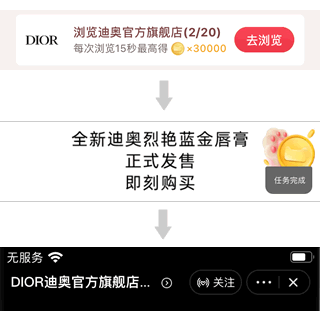

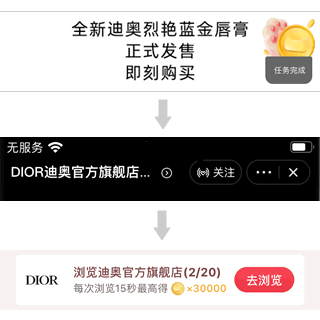

跟去年一样,浏览店铺满15秒可以获得大量的喵币,每天可以重复做几十次,但是这个过程有点无聊。

程序员最讨厌的就是做重复的事了,如果有一件事要重复做两次以上,程序员就往往会考虑编写代码来自动完成这些事。

如果在越狱的iOS或者安卓系统上,可以使用按键精灵软件来自动领取喵币,不过能否在没越狱的iOS手机上做到呢?

iOS 13系统自带的快捷指令应用能够执行自动化操作,或许能够创建一个类似于按键精灵的流程来自动领取喵币,于是我研究了一下,最终成功实现了自动化的流程:

注意:该流程在

iOS 14的iPhone 11上完美运行,在iOS 13.3的iPhone SE上偶尔会中断,具体原因不明,其它机型和系统没有进行测试。

整个研究的过程并不是很顺利,解决了很多个大坑才得以完成,下面就来介绍一下我使用的方法。

一、自动点击手机屏幕

按键精灵最重要的功能是能够自动点击屏幕,遗憾的是快捷指令应用里并没有提供自动点击屏幕的功能,不过iOS 13系统自带的语音控制功能就能够做到这一点。

我在不久之前看过一个视频教程:《iOS 13自带王者荣耀一键换键功能,相当于辅助外挂》,这个视频介绍了在语音控制里添加点击手势的操作步骤,建议先观看视频学习。

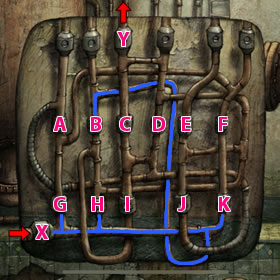

正常来说,我们要对手机淘宝添加的点击手势是:在游戏界面点击去浏览按钮进入店铺界面,等待读条15秒任务完成后,再点击店铺右上角的关闭按钮退出店铺界面。

注意:语音控制的手势最多只能录制5个操作,最长只能录制10秒。

但是由于语音控制的手势最多只能录制10秒,而读条等待的时间却超过了15秒,所以不能在一个手势里录制这些操作。那么我们不妨换个思路,先在店铺界面等待读条完成,再开始使用语音控制执行点击手势。

修改后的手势操作为:点击右上角的关闭按钮返回到游戏界面,等待两秒后再点击去浏览按钮进入下一个店铺界面,这样只需花费不到5秒的时间便可以完成操作。

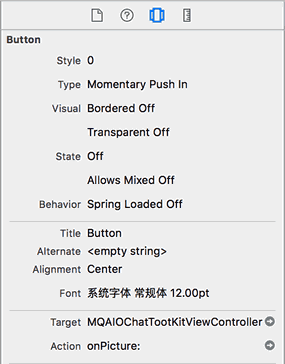

以下是在手机淘宝里创建点击手势的操作步骤:

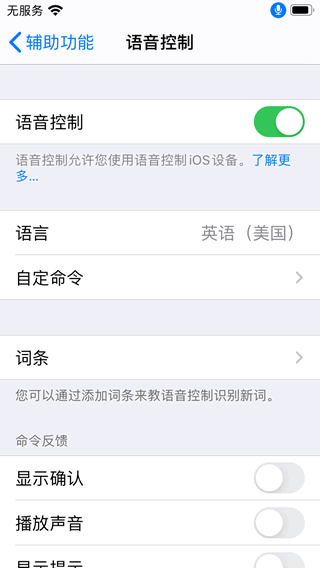

1、打开手机的设置 - 辅助功能 - 语音控制,开启语音控制功能。

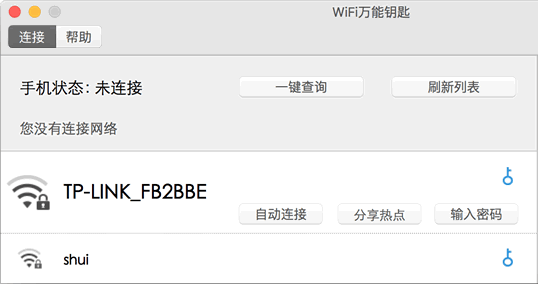

注意:如果是第一次开启

语音控制功能,需要连接上WiFi,因为系统要下载几百M的语音数据包,不连接WiFi的话会导致开启失败。开启成功后,状态栏会出现一个蓝色的麦克风图标。

2、开启语音控制后,进入自定命令 - 自定 - 创建新命令,输入命令短语。

注意:短语只能使用英文,但是使用单音节的词容易误识别,于是我使用了

evening这个命令短语。

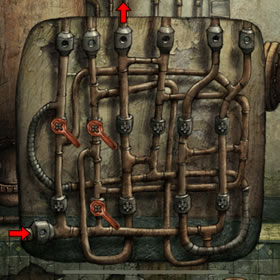

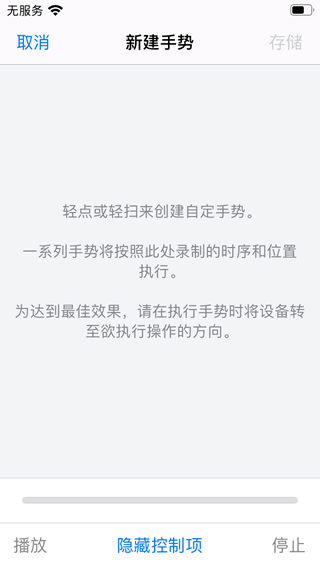

3、点击操作 - 运行自定手势,由于要点击的区域被导航栏挡到了,所以要点击隐藏控制项按钮进入全屏状态。

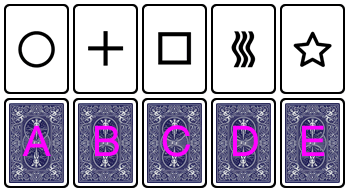

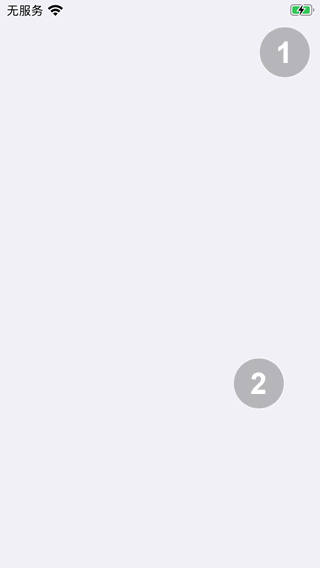

4、先点击点击右上角关闭按钮的位置❶,等待两秒后点击去浏览按钮的位置❷,并保存录制结果。

5、现在可以进入手机淘宝的店铺界面测试一下,对着手机的麦克风说出evening,系统就会自动执行点击操作。

二、自动执行语音控制

前面介绍了用人类的声音控制手机执行点击操作的方法,但是这样的“人工智能”并不是我们想要的,如果能够让手机自动执行语音控制就再好不过了。

好在快捷指令应用里有朗读文本的功能,能够让手机朗读出evening,从而自动执行语音控制。

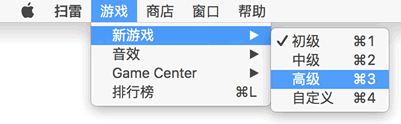

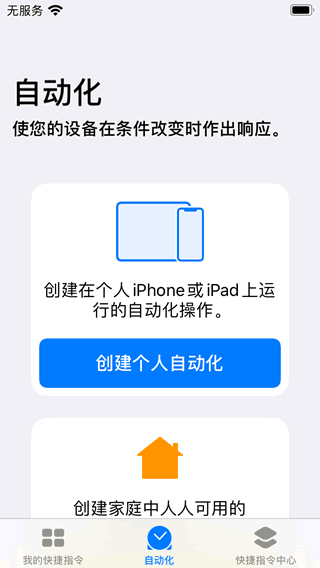

接下来打开快捷指令应用,新建一个自动化流程:

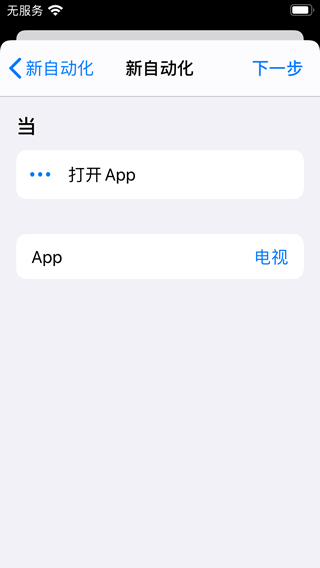

1、在自动化界面点击创建个人自动化按钮。

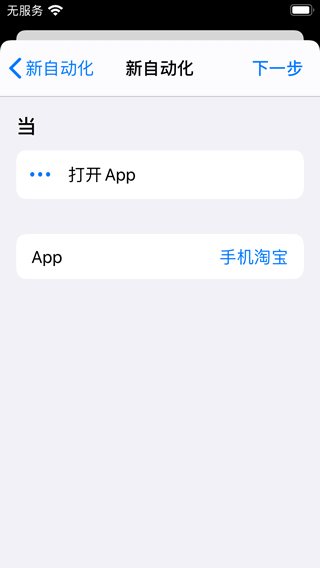

2、自动化的触发条件选择打开App。

3、选择打开手机淘宝应用,再点击下一步。

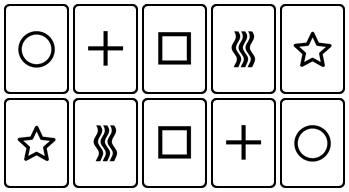

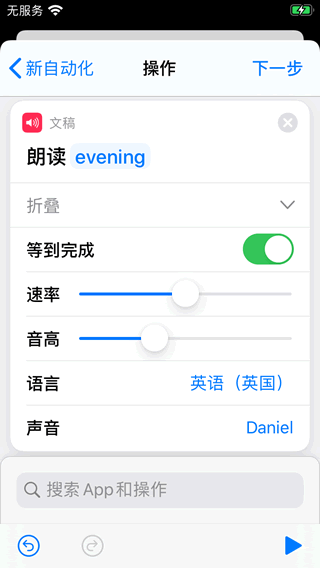

4、添加两个快捷指令:等待8秒后,朗读evening。

注意:打开

手机淘宝自动执行快捷指令时,手机顶部会出现运行快捷指令的通知,通知大概需要6秒后才会消失。为了不出现误操作,等待8秒钟的容错率比较高。

5、展开朗读文本的选项,语言选择英语(英国),再点击下一步。

注意:默认的Siri语音可能会播不出声音,所以需要换成英国的发音。

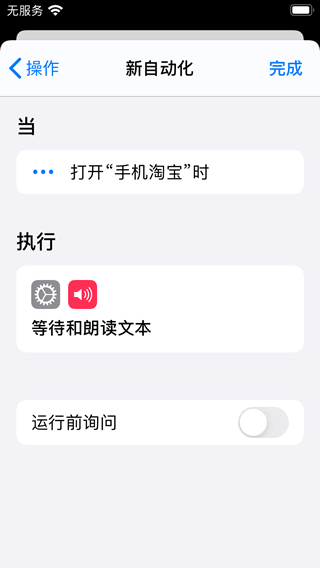

6、不要选中运行前询问,这样打开手机淘宝后,系统才会自动执行快捷指令,否则需要手动确认才能执行。

7、这时可以打开手机淘宝,系统会自动朗读文本,语音控制也会自动执行。

注意:朗读文本需要使用手机扬声器播放,手机的音量可以调大一点,以便让语音控制识别到。

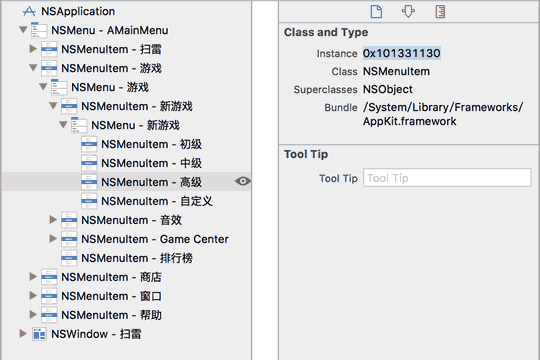

三、自动循环执行

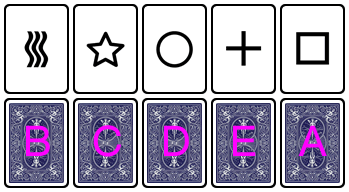

前面两步教程实现了以下的自动化操作:打开手机淘宝 -> 等待8秒 -> 朗读evening -> 语音控制执行操作 -> 退出店铺界面 -> 进入下一个店铺界面。

那么怎样才能让以上的操作一直循环执行呢?很不巧的是,快捷指令依然没有循环执行的功能,但是还是有办法来解决这个问题的。

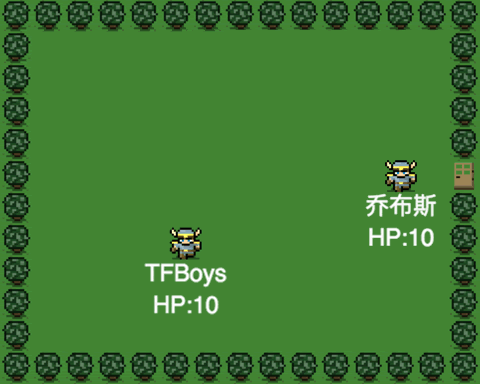

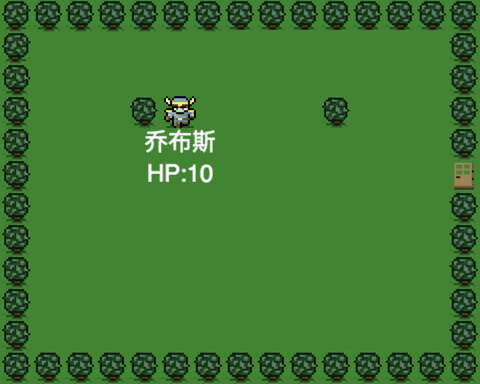

因为快捷指令里面有打开应用(跳转应用)的指令,假设有应用A和B,那么可以创建两条自动化流程,第一条是打开应用A时跳转到B应用,第二条是打开B应用时跳转到A应用,这样两个应用就会不断互相跳转,相当于命令一直循环执行了。

所以我们可以在朗读evening后,等待十几秒,再跳转到另一个应用,另一个应用再跳回手机淘宝。当回到手机淘宝后,又自动执行了手机淘宝的快捷指令,这样快捷指令就能够一直循环执行。

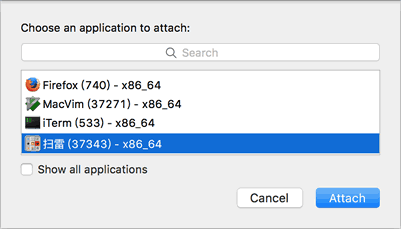

随便找一个比较少用到的应用来做为工具人,我用的是系统自带的Apple TV,也就是电视应用。

注意:本教程使用

iOS 13系统截图,应用名字叫电视,iOS 14里应用名字改为了视频。

下面是实现循环执行的步骤:

1、编辑手机淘宝的快捷指令,追加两条快捷指令:等待15秒钟,打开电视应用。

注意:15秒是一个比较合适的时间,虽然和上面的8秒加起来让整个流程的等待时间达到了23秒,但是店铺界面之间的跳转以及语音控制的操作也是需要花费时间的,加起来花费的时间也要20多秒。

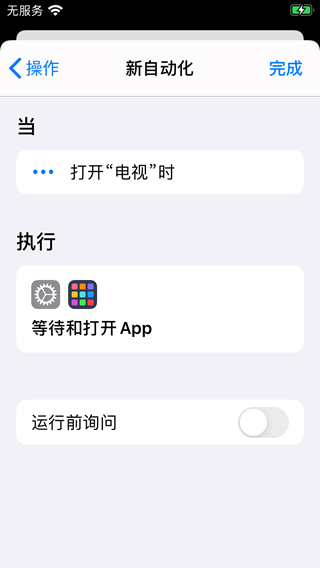

2、创建一个新的自动化流程,触发条件为打开电视应用。

3、添加两个快捷指令:等待1秒后,打开手机淘宝应用。

4、当然,运行前询问也不要选中。

5、至此,所有的快捷指令就创建完成了,打开手机淘宝后,系统便会循环执行快捷指令。

四、停止循环执行

目前两个应用在互相跳转,永远不会停止,那么如何才能让快捷指令停止下来呢?下面介绍几种方法。

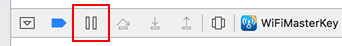

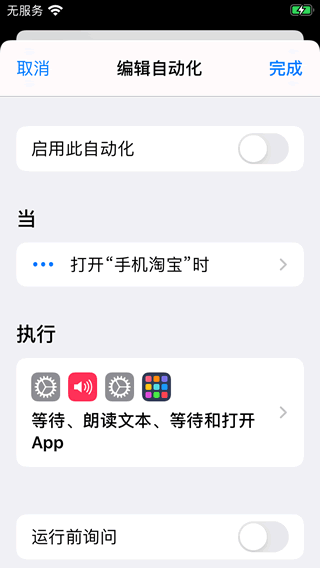

1、在这个教程里,快捷指令有十多秒的等待时间,只要在这段时间里,打开快捷指令应用,将启用此自动化关闭就行了。

2、如果快捷指令的等待时间比较短,来不及进行关闭的操作,那么可以将应用强制关闭,再马上锁屏。锁屏状态下的快捷指令会执行失败,所以能够打断循环执行的链条。

注意:单纯的锁屏是没用的,只要应用存活,屏幕解锁后又自动执行快捷指令了。

3、如果快捷指令执行的速度太快,来不及强制关闭应用,那么可以考虑强制重启手机。

4、也可以在快捷指令里编写计次器,达到指定的执行次数后就中断执行流程。

五、后记

快捷指令的功能很强大,除了自动领活动奖励,还可以做很多东西,比如自动签到、定时执行任务等,以后有机会的话再写一些新的教程。

]]>